欢迎 welcome स्वागत selamat datang

いらっしゃいませ 환영 добро пожаловать

mabuhay ยินดีต้อนรับ chào mừng!

Are you a business in the AI, robotics, automation, industrial, pharmaceutical, healthcare, or cybersecurity space? Are you facing fierce competition? Are you preparing for potential investors or IPO? Are you looking to expand into the most exciting and profitable Asia Pacific market this year? Are you looking for digital marketing and lead generation? Are you looking for quality media coverage in broadcast, print and online? We can help you, TODAY.

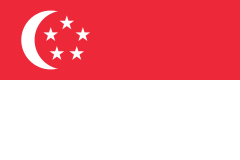

McGallen & Bolden is an award-winning and leading strategy, digital marketing, crisis communication and PR agency in Asia, specializing in 360-degree holistic communications and strategic counsel for technology, healthcare, B2B and B2C clients. Based in Singapore, we have been serving clients in Asia Pacific and the world for over 30 years. We have helped build brands from the ground up, including luminary brands. Profit from the USD 35 trillion market from the 4.3 billion people in Asia Pacific with us today!

We received awards and accolades including: Most Innovative PR Agency (Bronze 2020, 2019, 2018, 2017, Silver 2016), PR Agency of the Year (Bronze 2019, 2018, Silver 2017), Digital Firm of the Year (Honorable Mention 2017, 2016), Best Singapore PR Agency list (Manifest, Simibest, PRagencynetwork, Best in SG, Sortlist), and Top Training Firms in Singapore (2021).

Communication is at the very core of our society. That’s what makes us human.

Jan Koum, founder, WhatsApp

1. Your brand & business challenges now

- Need Asia Pacific media coverage

- Established brand facing a plateau

- Emerging business looking for customers and investors

- Unknown brand and products

- Technical products that are hard to explain

- Need strategic and tactical advice

2. What we can do for you throughout Asia Pacific

- Public Relations (PR, content, TV/radio, events)

- Digital Marketing (LinkedIn, video, AI, social, blog)

- Training (media training, crisis communication, leadership, sales)

- Employer branding (LinkedIn, blog, newsletters)

- Fractional Chief Marketing Officer (CMO) role for startups and B2B business units

3. How we help

- Strategic business counsel and red teaming

- Fractional Chief Marketing Officer (CMO) role

- Digital PR & communication

- Digital marketing

- News release writing & distribution

- Rapid Response (RR) and pro-active pitching of your stories to the media

- Media coverage tracking (data-backed, Barcelona 3.0 ready)

- Content creation (text, audio, video, social)

- Media training, and crisis communication training for C-suite

- Media and competitor research

- Press tours & events

4. Benefits of working with us

- More than 30 years in the communications business

- Key strategists with decades of PR, marketing & business experience

- Asia Pacific network

- BIG PR agency and consulting firm results at boutique firm retainer fees

Client accolades

“Your work had been so amazing even our headquarters complimented the PR penetration rate of our news in Asia!” – APAC marketing lead, EU industrial B2B client

“Thanks for sharing really enlightening and eye-opening ideas, along with stunning results. We said this multiple times, but it bears repeating: the results out of your regionn were quite impressive. A job well done!” – PR lead, US cybersecurity B2B client

“Wow, great work! That is why I call you boss, boss (thumbs up)!” – marketing lead, healthcare client

“Your firm gave us unquestionable support throughout the pandemic, so we like to give your team recognition, with a goodwill bonus.” – general manager, health-related client

“Thank you for the great support!” – APAC marketing lead, EU automation B2B client

5. Engage us today!

Read more?

31 years in PR & Communication

28 years in Digital

28 years in Webdev

31 years in HRD

28 years – longest client

Established since the early 1990s, McGallen & Bolden Group is one of the oldest boutique marketing and PR agencies in Asia Pacific. You get REAL, field-proven B2B PR and B2C PR and digital marketing knowledge and expertise. We are INSIDERS – we have been in your shoes as pioneering marketers, technologists, coders, HR professionals, entrepreneurs, journalists, and salespeople. We know your challenges and HOW to solve them. We integrate Public Relations (PR), digital marketing, social media, SEO/SEM, events, employer branding and internal communications, including the latest technologies such as AI, for the most effective communications. Actions, not mere words.

And in a crisis? Whether it’s a cybersecurity or data breach, a workplace death, a financial scandal, or a pandemic, you need steady hands who have weathered every major crisis from the 1990s to today to work closely with you to formulate crisis communication and management programs and media training for spokespeople.

We also help your C-suite reach their LinkedIn audience, through strategy, research, and content creation. This complements our employer branding work, where we work with companies on both internal and external communications to bring the best of those companies to the employee market.

We serve B2B, Cybersecurity, Industrial, AI, Automation, and more

We are pioneers and experts in serving these industries, so if you belong to one of these, you know who to call!

- Cyber security (Internet security, network security, cloud security, mobile security)

- Industrial automation and safety (IoT, industrial controls, robotics)

- AI/ML/SaaS (Artificial Intelligence, machine learning, automation)

- Healthcare and pharmaceuticals (hospitals, clinics, supplements, skincare, beauty, etc)

- Audio-Visual (AV) and Video (hi-fi, speakers, headsets, conferencing, cameras, etc)

- Fashion and Footwear (fashion, functional, sports, eyewear, etc)

- Food and Beverage (restaurants, entertainment, etc)

Clients served around the world

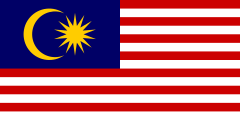

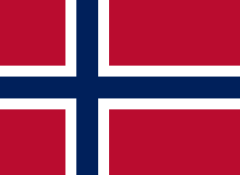

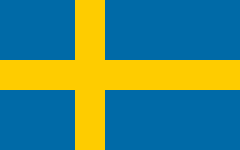

We have served clients from Asia Pacific, EMEA, and the Americas, such as:

现今四十三亿人口的亚太地区,已经是一个高于三十五兆美元的黄金市场。在激烈竞争的市场和不稳定的大环境下,您需要有效地成功打响您的品牌知名度。这无疑就是靠公共关系和数字媒体双管齐下以实际和完整的战略实践达到您的盈利和品牌推广。

屹立了30多年的麦金伦顾问公司是个多次获奖的高科技战略,数字营销,公共关系和培訓公司。我们的领导各持30年以上的市场管理,新兴企业,新闻,媒体,人力培训,行销,公共关系经验,且精通英语和国语。

随著网路和数字媒体的启动,我们一贯齐步跟进,开发,研究及使用此等科技于客户活动及培训用途。如果您的商业计划设定在亚太地区市场,我们全亚洲资深伙伴都有把握和乐意协助您大展鸿图。我们的敏捷价值观以合作,结果,和速应为本,以达到您最理想的要求。我们从不喧哗取众,而是以真实的知识和专长取胜。

您可把我们当成您有效且具备实战经验的副机长,助您导航,助舵。用行动证明一切,陪伴您信心满满地开阔市场和品牌,拥护您成为您领域的赢家。我们欢迎您随时于我们联系商讨如何启动您的品牌策略和计划。

“Tough Times, Great PR” book is out!

“Tough Times, Great PR” book is out!

Tough times call for tough measures, and these lessons can be a good foundation to complement large and emerging businesses. So, would you like to know how public relations (PR) can help build your brand, drive sales and opportunities, and protect your reputation? Then read the third book from the Dot Zen series, where we distilled all the lessons from the crises over the pandemic and global conflicts, through an easy-to-read anthology to spark the imagination of your C-suite leaders.